企业“三证”黑市,服务收款环节 色情诱导诈骗的支付环节也有成熟的运作流程与渠道。由于支付平台的开放性,只需拥有一套完整的三证及对应的银行卡账户,就能从支付平台或渠道商处申请获得支付接口。通过认证后,商户可以通过私人账户收款。

有人会问,完整的公司三证信息及银行卡账户很难申请吧?答案是否定的。

正因为游犯罪暴利的诱惑,成套的公司“壳”资料早已在黑市上流转。有人专门收集企业信息和虚假注册,企业“三证”信息以层层代理的模式在黑市上面贩卖,用于注册电商企业店、申请支付接口等。

在腾讯守护者计划安全团队协助警方破获的色情诈骗案件中,便打掉两个专门虚假注册公司、贩卖三证资料的团伙。该团伙短短3个月内贩卖了近千份资料,提供给诈骗团伙申请支付接口所用,一套三证的售卖价格约为1000-1500元,也就是说,该团伙非法牟利数百万元。

即使第三方支付平台设立了各种风控识别模型,对色情诈骗的支付场景做了种种限制。但色情诈骗团伙仍然不断变换作案模式,如准备多个支付接口,或开发短时间切换接口的平台逃避风控打击。

捆绑与劫持,推广花样百出 有了平台、内容和收款渠道,黑产团伙接下来需要考虑的就是推广环节。参与这一环节的角色众多,包括广告主、广告联盟、网站主(流量商)等。

广告主——负责寻找推广资源,主要根据客户的需求,拿钱办事。

网站主(流量商)——拥有流量的人,通常是批量网站的拥有者,能修改页面投放广告主的广告;也可能是非法获取的Webshell或者流量劫持。

广告联盟——集合了各种网络媒体资源组成的联盟,通过联盟平台帮助广告主实现广告投放,并进行广告投放数据监测统计。

色情诱导诈骗的广告投放和推广引流手法,更是花样百出。

大连警方打掉的北京某科技有限公司,其技术部制作色情付费APP,定制软件推广网址,研发运维“海*网”黑产平台等工作;其客服部负责发布广告招募站长推广色情付费软件。站长接单后,通过收量或者黑客技术非法入侵网站,加挂非法推广链接进行推广,随后从“海*网”黑产平台获利。截至案发时,该公司制作色情视频APP链接3400余个,发展挂链站长3400余个。

武汉警方打掉的雷胜科技有限公司,则采用编写木马程序,通过客户端、视频网站广告挂马,利用浏览器漏洞在PC端植入木马程序,静默安装软件推广获利。同时,该公司还涉嫌通过入侵教育类网站,修改网站内容链接用以推广色情诈骗类网站和APP,也即著名的“涉黄教材”案。

(图为教材中被篡改为色情网址的链接)

此外,色情诱导诈骗还会通过色情网站、直播聊天室、交友平台、APP捆绑、路由器及运营商劫持等多种途径进行推广。

不仅扣费,还会窃取个人信息 色情诱导诈骗除了通过诱导付费对用户的财产造成损失外,还会通过暗装扣费、恶意推广、捆绑木马等方式侵害用户财产,甚至非法窃取公民个人信息。

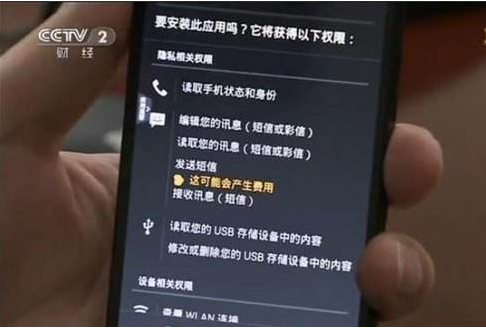

1)通常,色情APP在安装过程中会获取各种权限,其中就包含发送短信权限。一旦程序获取此权限后,就可以向特定SP号码发送短信进行扣费。

(图为暗装扣费)

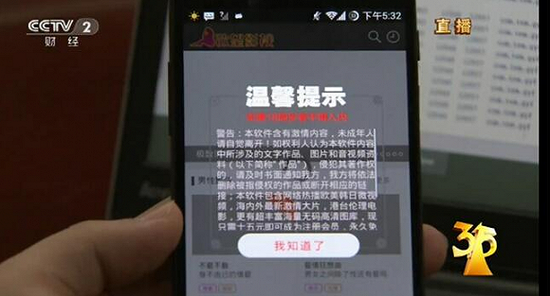

2)色情APP也可能捆绑恶意推广业务,一旦安装,会不断推送并安装其他大量恶意程序,严重影响手机的性能,甚至非法获取用户个人信息,造成其他损失。央视3.15晚会曾曝光过恶意扣费和推广手法。

(图为恶意推广)

3)色情APP同时也是最大的手机病毒源。根据腾讯手机管家联合腾讯反诈骗实验室发布《2017年Q1安卓Root类恶意病毒发展趋势研究报告》显示,Root类病毒藏身大尺度色情应用、仿冒切水果、疯狂动物园等热门游戏。其中色情应用约占Root类病毒的98%。待用户下载安装后,恶意程序自动提权获得Root权限,随后通常会进行恶意扣费、恶意推广和盗取数据等行为,部分具有极强的破坏性,会篡改用户设备信息和破坏系统,顽固木马通常具有极强的防卸载能力,一般的手机安全软件都无法彻底清除。