| hexj9 |

2017-06-28 21:57 |

据Twitter爆料,乌克兰政府机构遭大规模攻击,其中乌克兰副总理的电脑均遭受攻击,目前已经确认该病毒为Petya勒索病毒。腾讯安全反病毒实验室旗下的哈勃分析系统对收集到的病毒样本进行了分析,并已确认病毒样本通过永恒之蓝传播。根据病毒的恶意行为,哈勃识别此病毒并判定为高度风险。

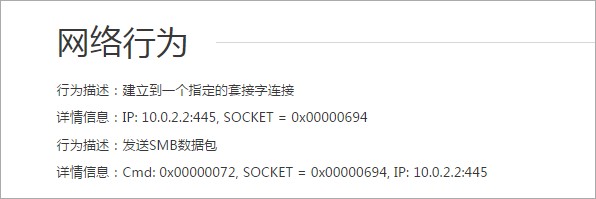

根据分析结果,病毒样本运行之后,会枚举内网中的电脑,并尝试在445等端口使用SMB协议进行连接。

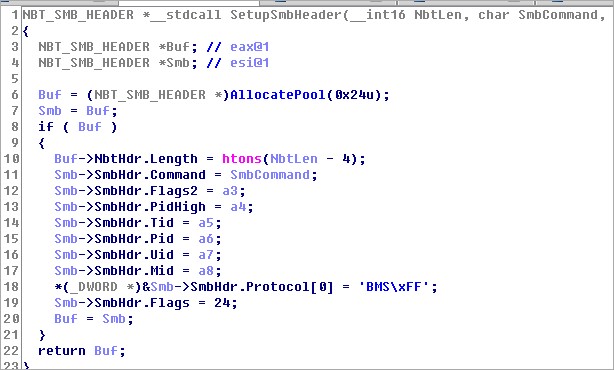

深入分析发现,病毒连接时使用的是“永恒之蓝”(EternalBlue)漏洞,此漏洞在之前的WannaCry勒索病毒中也被使用,是造成WannaCry全球快速爆发的重要原因之一,此次Petya勒索病毒也借助此漏洞达到了快速传播的目的。

同时,病毒会修改系统的MBR引导扇区,当电脑重启时,病毒代码会在Windows操作系统之前接管电脑,执行加密等恶意操作。

电脑重启后,会显示一个伪装的界面,此界面实际上是病毒显示的,界面上假称正在进行磁盘扫描,实际上正在对磁盘数据进行加密操作。

当加密完成后,病毒才露出真正的嘴脸,要求受害者支付价值300美元的比特币之后,才会回复解密密钥。

这个加密流程与2016年起出现的Petya勒索病毒的流程相似,Twitter上也有安全人员确认了二者的相似关系。但是不同的是,之前的Petya病毒要求访问暗网地址获取解密密钥,而此次爆发的病毒直接留下了一个Email邮箱作为联系方式。

|

|